Hogyan mossa tisztára Észak-Korea az ellopott kriptozsákmányát?

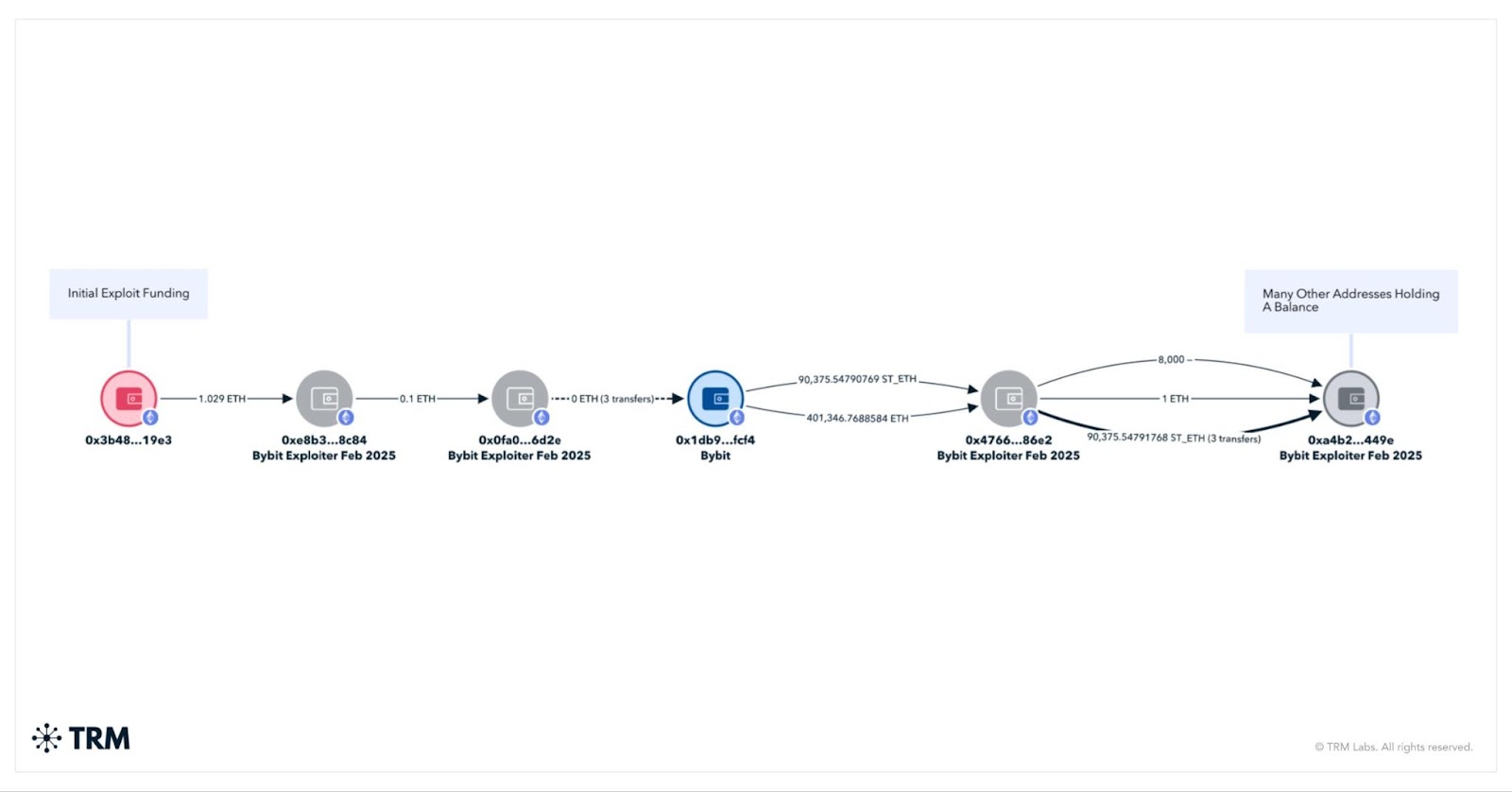

Minden alkalommal, amikor Észak-Korea államilag támogatott hackercsoportjai sikeresen feltörnek egy céget vagy protokollt – például február 21-én 1,5 milliárd dollárt zsákmányoltak a Bybit kriptotőzsdéről -, jelentős kihívást jelent számukra az ellopott kriptoeszközök tisztára mosása.

Hiszen nem tudja egyszerűen elküldeni az eszközöket egy olyan nagy tőzsdére, mint a Binance vagy a Coinbase, mivel ezek a cégek KYC személyazonosság-ellenőrzéseket hajtanak végre, és a bűnüldöző szervekkel is együttműködve befagyasztják az illegálisan megszerzett eszközöket, amint azok a platformjukra kerülnek. Ehelyett Észak-Korea a tőzsdén kívüli (OTC over the counter) brókerek jól kiépített hálózatát használja a lopott pénzek tisztára mosására, fedte fel Ari Redbord, a TRM Labs blokkláncelemző cég globális elemzői vezetője szerint.

„Olyan tőzsdéket keresnek világszerte, amelyek nem rendelkeznek KYC ellenőrzésekkel.” – magyarázta Redbord, aki az amerikai pénzügyminisztérium terrorizmusért és pénzügyi hírszerzésért felelős helyettes államtitkárának vezető tanácsadója is volt korábban. „Mindenki kínai pénzmosó szervezeteket használ. A drogkartellek is használják őket a pénzeszközök mozgatására. Van ott egy hálózat, amelyet az észak-koreaiak évek óta használnak. De nem csak Kínáról van szó. Nézzünk szét a világban olyan helyeken, ahol nincs szabályozás vagy hiányzik a pénzmosás ellenőrzése. Oroszország már nagyon régóta olyan, mint egy pénzmosó állam. Rengeteg olyan sötét hálózati piaci tevékenység és zsarolóvírus-szereplő van, amelyek Oroszországhoz kötődnek. Észak-Korea is használta a makaói kaszinókat a pénzmosásra.”

A milliárdok legalizálása

Legjobb tudomásunk szerint Észak-Korea még soha nem használt kriptót nemzetközi szinten fizetésre. Ehelyett megpróbálja átváltani a tokeneket fiatvalutákra, mint például a kínai renminbi vagy az amerikai dollár, mondta Redbord.

De a milliárdos értékű átváltások nem egyszerűek. Észak-Korea 2017 óta több mint 5 milliárd dollárt lopott el a TRM szerint. Havi bontásban ez azt jelenti, hogy Észak-Koreának átlagosan havonta legalább 51 millió dollárt kellett tisztára mosnia. Ami túl nagy érték a pénzmosók hálózatának képességeihez képest.

„Elkerülhetetlen, hogy ezek a pénzek hosszú időn keresztül a tárcákban maradjanak. Nem hiszem, hogy valamiféle stratégiai tartalékot képeznének; egyszerűen csak nem tudják kivonni ezeket a pénzeket.” – mondta Redbord.

„Ez nagyon sok pénz. Gondoljunk csak Pablo Escobarra – neki is hatalmas problémája volt a készpénz tárolásával. Nem tudta, hova tegye az egészet.” – tette hozzá Redbord. „Észak-Koreának most ez a problémája a kriptovalutával.”

A Bybit hackertámadás esetében az ellopott ETH túlnyomó többsége már átkerült Bitcoinba a THORswap protokollon keresztül, amely lehetővé teszi az Ethereum és a Bitcoin hálózatok közötti engedély nélküli cserét.

A zsákmányt olyan kriptomixereken keresztül futtatják keresztül, mint a Wasabi és a CryptoMixer. Ezek a platformok jellemzően nem dolgoznak fel több mint 10 millió dollárt naponta. Ez azt jelenti Észak-Korea számára, hogy szűk keresztmetszetekkel néz szembe még azelőtt, hogy megpróbálná az OTC brókereken keresztül eladni az ellopott kriptopénzt. „Az, hogy ezek a mixerek képesek-e továbbra is felszívni a forgalomban lévő kriptók mennyiséget, nyitott kérdés.” – írta a TRM egy nemrég megjelent jelentésében.

Mi történik ezután?

Miután a pénzeszközöket az OTC brókereken keresztül kiszivattyúzták, a nyomok kihűlnek a TRM-hez hasonló blokkláncelemző cégek számára. De nem feltétlenül az olyan kormányzati szervek számára, mint a Szövetségi Nyomozó Iroda (FBI), a Belbiztonsági Nyomozó Iroda (HSI) vagy az IRS bűnügyi nyomozó iroda (IRS-CI), amelyek mindegyike széles körű hírszerzési eszközökkel rendelkezik.

Ezek az ügynökségek a nyomozásuk fellendítéséhez emberi hírszerzést (kihallgatások és kémkedés) és jeladós hírszerzést (kommunikáció lehallgatása vagy elektronikus eszközökről történő információgyűjtés) is alkalmazhatnak.

Ezek az ügynökségek néha képesek visszaszerezni az ellopott pénzeszközöket. A 2021-es Colonial Pipeline zsarolóvírus-támadás esetében az Igazságügyi Minisztérium (DOJ) végül vissza tudta szerezni a Darkside orosz kiberbűnözői csoportnak fizetett bitcoin (BTC) váltságdíj közel 85%-át. Nem világos, hogy a nyomozók hogyan jutottak hozzá a hackercsoport privát kulcsaihoz.

A kínai fedőcégek hálózatát, amelyet Észak-Korea pénzmosásra használ – akár kriptopénzből, akár más forrásokból – az amerikai ügynökségek a japán és dél-koreai hatóságokkal együttműködve folyamatosan figyelemmel kísérik – mondta Redbord. És az, hogy a kínai bankrendszeren keresztül mosnak tisztára pénzeket, nem feltétlenül jelenti azt, hogy Észak-Korea számára megnyerték a játékot.

Az amerikai kormánynak van fegyvere az észak-koreai hackercsoportok ellen

Még 2019-ben az amerikai szövetségi ügyészek idézést kézbesítettek három kínai banknak egy észak-koreai pénzmosási ügyben. Ez rendes körülmények között lehetetlen lenne, mert az amerikai kormánynak nincs joghatósága a kínai bankrendszer felett – magyarázta Redbord, aki az ügyön dolgozott.

Az USA PATRIOT Act törvény egyik rendelkezése azonban bizonyos körülmények között lehetővé teszi ezt a gyakorlatot. Ha a külföldi bank nem válaszol, az amerikai kormányzatnak lehetősége van arra, hogy megszakítsa a kapcsolatát a bankkal. Ezzel lényegében leválasztva a külföldi bankot az amerikai bankrendszertől.

Ebben az esetben a kínai bankok végül eleget tettek az idézésnek, mondta Redbord. A stratégiát azonban nehéz megismételni, mert komoly politikai tőkét igényel. „A világ legnagyobb bankjairól beszélünk. Ha valóban megszakítanánk a banki tevékenységet az egyik nagy kínai bankkal szemben, az nem lenne jó a gazdaságnak.” – mondta Redbord. Ezért van szükség arra, hogy a pénzügyminiszter és az igazságügyi miniszter jóváhagyja ezt a fajta stratégiát.

Érdekelhet még: Kína szerint a DeepSeek nevét kihasználva verik át a befektetőket