Masszív ellátási lánc támadás érte a GitHub-ot: Naná hogy egy kriptotőzsde volt a célpont

Még március 14-én történt egy jelentős ellátási láncot érintő kibertámadás, amely a GitHub Actions egyik elterjedt modulját célozta meg, és amely által a Coinbase kriptotőzsdét szerették volna meghackelni. Az eset körül jelentős kérdések merültek fel, kezdve azzal, hogyan sikerült megtámadniuk a GitHub modulját egészen addig, hogy mi lehetett érintett a támadás során. Kutatók egy csopotjának köszönhetően azonban most választ kaphatunk ezekre.

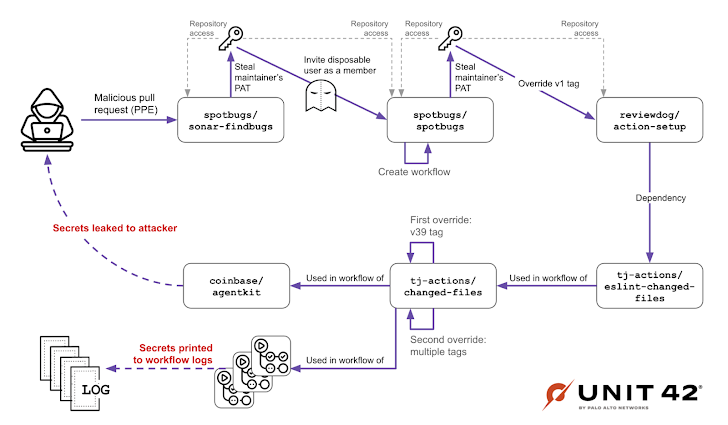

Az elkövetők sikeresen kompromittálták a „tj-actions/changed-files” kódbázisát, lehetővé téve, hogy saját kódjukat beinjektálva titkos kulcsokat szivárogtassanak ki a CI/CD munkafolyamatokról. Az incidenst CVE-2025-30066 azonosítóval regisztrálták, és a CVSS skálán 8.6-os súlyossági pontszámot kapott.

Később kiderült, hogy már a tj-actions incidens előtt egy másik, „reviewdog/action-setup” nevű GitHub Action v1 tag is hasonló támadás áldozatává vált, amelyet CVE-2025-30154 azonosítóval jegyeztek be.

A támadás eredetileg célzott akciónak indult, mivel a GitHub-ot kihasználva célozták meg a Coinbase-t az egyik nyílt forráskódú projektje miatt, ám rövid időn belül nagyszabású incidenssé vált. Az Endor Labs jelentése szerint a támadás következtében legalább 218 GitHub repository titkai szivárogtak ki, amelyek között DockerHub, npm, AWS hitelesítési adatok és GitHub tokenek is szerepeltek.

A Palo Alto Networks Unit 42 kutatói által indított nyomozás során kiderült, hogy a GitHub elleni támadás egy SpotBugs CI munkafolyamatból ellopott tokenre vezethető vissza. A SpotBugs egy népszerű statikus elemző eszköz, amelyet már 2024 novemberében kompromittáltak. Ezt követte a Reviewdog kompromittálása, majd végül a tj-actions/changed-files fertőzése.

A kutatók feltárták, hogy a támadás 2024. november végén kezdődött, amikor egy SpotBugs karbantartó hozzáadta a személyes hozzáférési tokenjét egy CI munkafolyamathoz. Idén március 11-én használták fel arra, hogy egy újabb, rosszindulatú felhasználót hívjanak meg a SpotBugs projektbe, aki egy további kompromittált GitHub Actions workflow-t telepített.

A „reviewdog/action-setup” manipulálásával a támadó képes volt felülírni a v1 tag-et egy rosszindulatú commit-tal, amely egy kiskaput hozott létre. A támadás következtében a GitHub Actions-t használó CI rendszerekben rengeteg repository érzékeny adatai szivárogtak ki.

A GitHub-ot kihasználva támadták a Coinbase-t

A támadók kifejezetten a „coinbase/agentkit” repository-t célozták meg. A Coinbase CI rendszere március 14-én futatta le a fertőzött verziót, azonban a kriptotőzsde gyors reakciójának köszönhetően a titkos kulcsok nem kerültek nyilvánosságra, és a tőzsde infrastruktúrájához való hozzáférési kísérlet sikertelen maradt.

Az eset rávilágít arra, hogy az ellátási lánc biztonsága kulcsfontosságú a nyílt forráskódú fejlesztési környezetekben. A fejlesztők és projektgazdák számára a legfontosabb lépés, hogy azonnal cseréljék le az összes kompromittált titkos kulcsot, és fokozzák a biztonsági protokollokat, hogy megelőzzék a hasonló támadásokat a jövőben.