Az emailek automatikus válaszait kihasználva támadnak a hackerek

Hackerek egy csoportja az automatikus email-válaszok kihasználásával támadja meg áldozataik eszközeit, hogy azokon kriptovalutát bányásszanak.

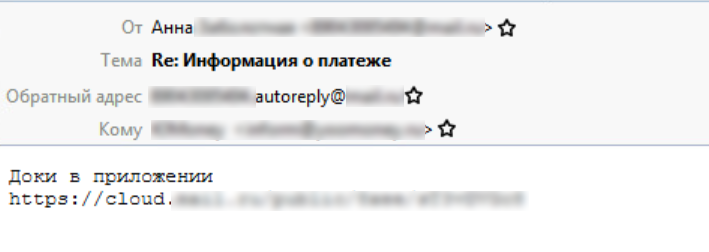

A sebezhetőséget a Facct kiberbiztonsági cég szakértői észlelték, akik szerint hackerek kompromiutált fiókok automatikusan generált emailjeit felhasználva orosz vállalatokat, piactereket és pénzintézeteket támadtak meg. Az eszközök felett való irányítást megszerezve a hackerek az XMRig bányászprogramot próbálták meg telepíteni, hogy azokon kriptovalutákat tudjanak bányászni.

A szakértőknek május vége óta 150 XMRig-et tartalmazó emailt sikerült azonosítaniuk. Elmondásuk szerint a hagyományosnak mondható emailes megkeresések esetében a célszemélyek nagy eséllyel figyelmen kívül hagyják az ilyen emaileket. Ezzel ellentétben a módszer azért is veszélyes, mert a potenciális áldozatok kezdeményezik a kommunikációt, így könnyítve meg a támadók dolgát.

A Facct figyelmeztette a vállalatokat, hogy tartsanak rendszeres képzéseket alkalmazottaiknak, amelyek során javítani tudják kiberbiztonsággal és az aktuális fenyegetésekkel kapcsolatos ismereteit. Emellett azt is ajánlotta, hogy használjanak erős jelszavakat és többfaktoros hitelesítési mechanizmusokat.

Egy korábbi interjúban Marwan Hachem etikus hacker elmondta, hogy a különböző kommunikációs eszközök használata is segíthet a biztonságban. Elszigeteli a nem kívánt szoftvereket, és megakadályozza, hogy a hackerek elérjék a fő eszközt.

Mi az XMRig?

Az XMRig egy törvényes nyílt forráskódú alkalmazás, amely a Monero bányászatát teszi lehetővé. A hackerek 2020 óta használják a szoftvert, amelyet felhasználva különböző módszerekkel próbálnak meg feltelepíteni a gyanútlan áldozatok eszközeire.

Még 2020 augusztusában a FritzFrog nevű rosszindulatú botnetet telepítették fel több millió személy IP-címére. A szoftver kormányzati hivatalokat, oktatási intézményeket, bankokat és vállalatokat támadott meg, majd pedig próbálta meg telepíteni az XMRig alkalmazást.

Érdekelhet még:

- Veszélyes malware-re hívja fel a figyelmet a Binance

- Közel 2 millió dollárnyi kriptovalutát loptak el a Banana Gun bot felhasználóitól